Atlassian a réévalué la gravité de la vulnérabilité récente d’autorisation incorrecte dans Confluence Data Center et Server, augmentant le score CVSS de 9,1 à un maximum de 10. La société a entièrement revu son avis de sécurité pour CVE-2023-22518 après avoir réalisé qu’il y avait eu un « changement dans la portée de l’attaque » lundi. Dans son avis d’origine, le fournisseur australien-basé a déclaré que l’exploitation de la vulnérabilité par un utilisateur non authentifié pourrait entraîner une « perte de données importante ». Dans l’avis récemment mis à jour, il a concédé qu’un attaquant pourrait réinitialiser Confluence et créer un compte administrateur. Avec les privilèges d’administrateur, les capacités d’un attaquant dans une instance compromise vont bien au-delà de la perte de données pour inclure la livraison de logiciels malveillants et de rançongiciels, le désactiver mesures de sécurité, créer des comptes pour un accès à long terme, et plus encore. En plus de réitérer que toutes les versions de Confluence sont affectées par la vulnérabilité et doivent être mises à niveau d’urgence, Atlassian a maintenant confirmé que l’exploitation active de la vulnérabilité a commencé, écho aux récents rapports d’autres acteurs de l’industrie de la cybersécurité.

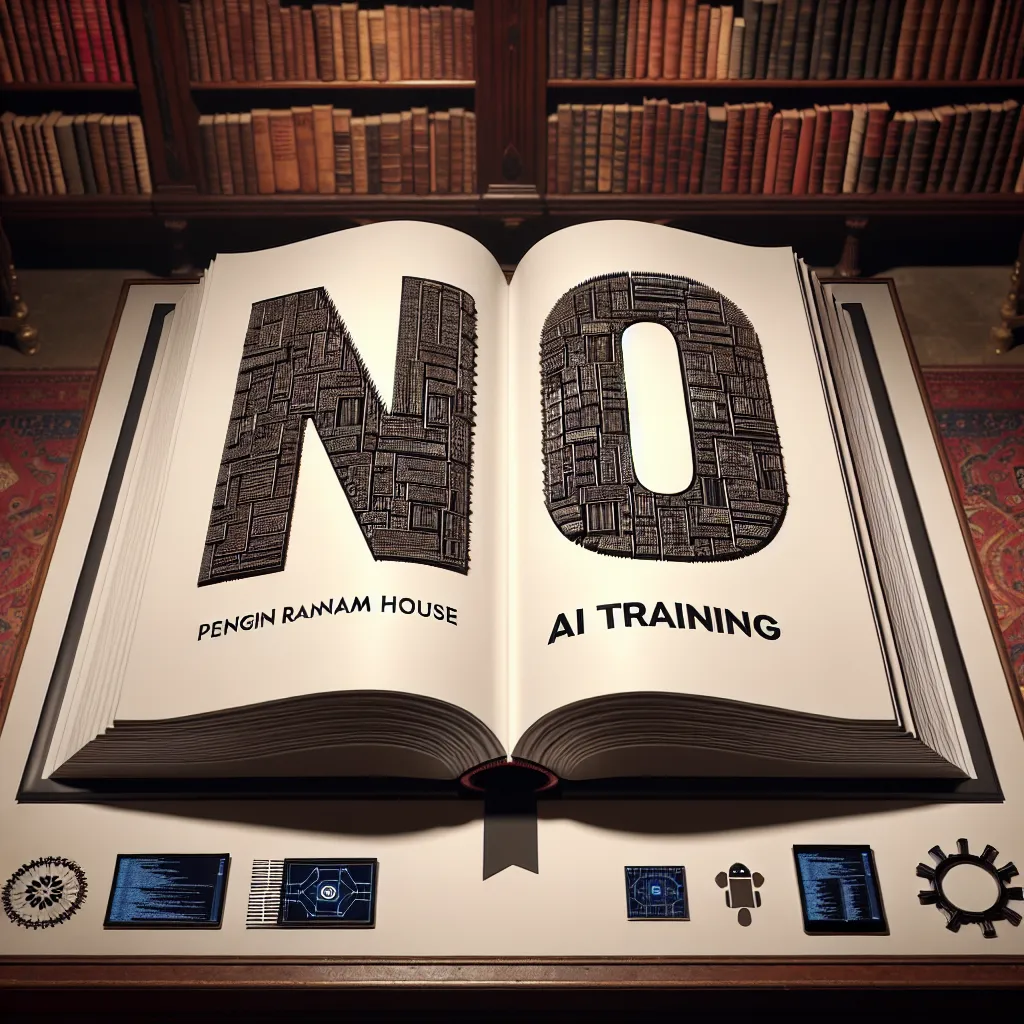

« Les livres de Penguin Random House disent maintenant explicitement ‘non’ à la formation IA »

‘Écrit par Emma Roth, dont le portfolio couvre aussi bien les percées technologiques grand public, les dynamiques de l’industrie du