Une vulnérabilité d’authentification Bluetooth datant de plusieurs années permet aux malfaiteurs de se connecter aux périphériques Apple, Android et Linux et d’injecter des frappes clavier pour exécuter des commandes arbitraires, selon un ingénieur en logiciel de la société de drones SkySafe. La faille, suivie sous le numéro CVE-2023-45866, ne nécessite aucun matériel spécial pour être exploitée et l’attaque peut être réalisée à partir d’une machine Linux à l’aide d’un adaptateur Bluetooth standard, explique Marc Newlin, qui a découvert la faille et l’a signalée à Apple, Google, Canonical et Bluetooth SIG. Newlin indique qu’il fournira des détails sur la vulnérabilité et du code de preuve de concept lors d’une prochaine conférence, mais qu’il souhaite attendre que tout soit patché. L’attaque permet à un intrus à proximité d’injecter des frappes clavier et d’exécuter des actions malveillantes sur les périphériques des victimes, à condition qu’ils ne nécessitent pas d’authentification par mot de passe ou biométrique. Dans un message publié mercredi sur GitHub, le chercheur en sécurité décrit ainsi la faille de sécurité: « Les vulnérabilités fonctionnent en trompant la machine d’état hôte Bluetooth pour qu’elle se connecte à un clavier factice sans confirmation de l’utilisateur. La mécanique de jumelage sans authentification sous-jacente est définie dans la spécification Bluetooth, et des bugs spécifiques à l’implémentation l’exposent à l’attaquant ».

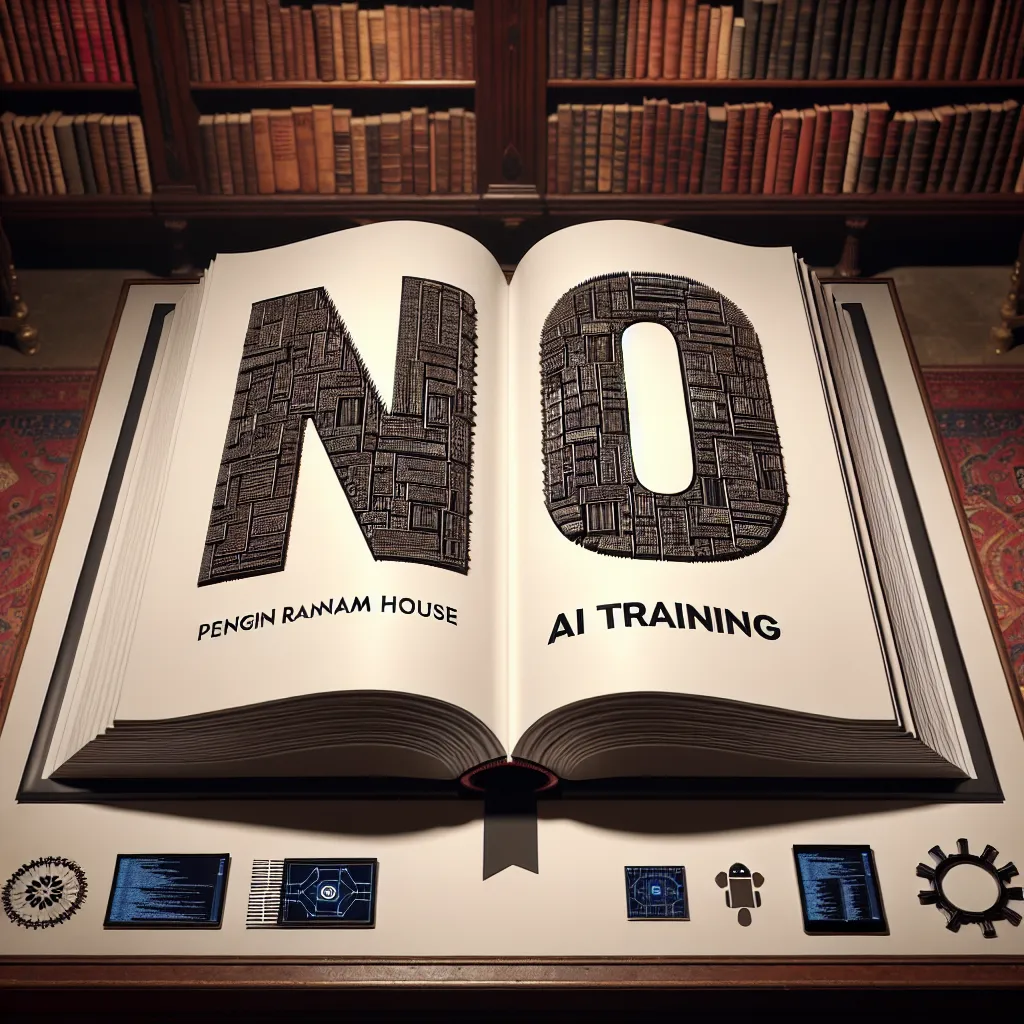

« Les livres de Penguin Random House disent maintenant explicitement ‘non’ à la formation IA »

‘Écrit par Emma Roth, dont le portfolio couvre aussi bien les percées technologiques grand public, les dynamiques de l’industrie du